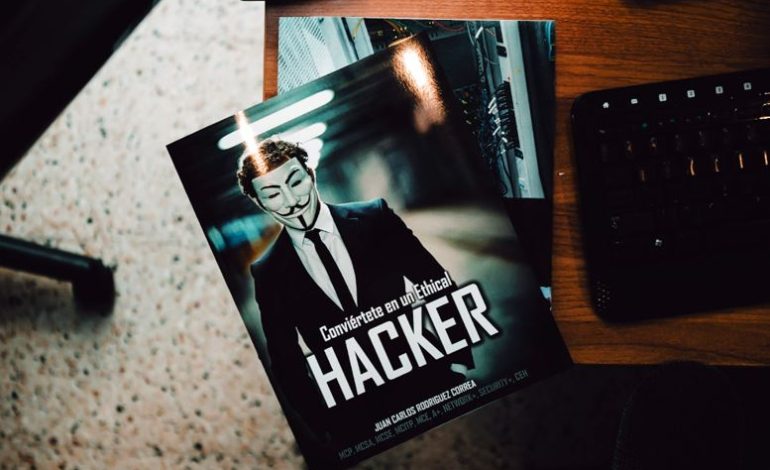

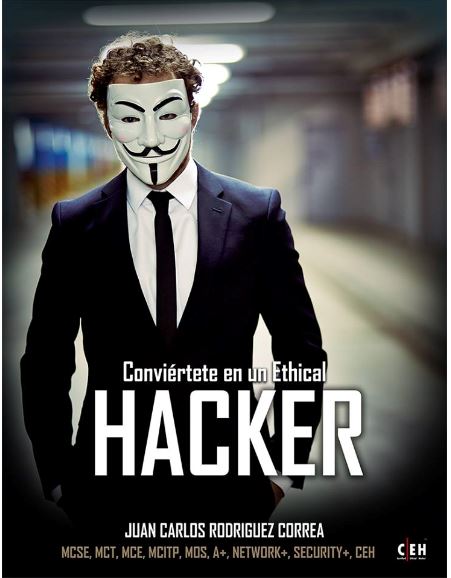

¡Todo un éxito el libro Conviértete en un Ethical Hacker!

¡Todo un éxito! Cuando dedicimos crear el libro de Conviértete en un Ethical Hacker, lo hicimos con mucho entusiasmo y queriamos que el libro le brindará los conocimientos y fundamentos sobre el mundo de la CiberSeguridad y Ethical Hacking a todos los lectores. Los “Feedbacks” fueron maravillos y todos los que leyeron el libro completo aumentaron sus conocimientos sobre el tema de la tecnología y la CiberSeguridad.

Es un libro con contenido nuevo y cuenta con una gran cantidad de ejercicios que podrá utilizarlos en sus prácticas. Tiene más de 350 páginas de contenido valioso, en donde se explican una gran cantidad de técnicas de Hacking, Penetration Testing y Procedimientos. Es ideal para los estudiantes y personas que desean aprender sobre CiberSeguridad y Ethical Hacking.

Hoy en día es muy importante conocer sobre “CiberSeguridad y Ethical Hacking“, sin importar a que te dediques. Puedes ser maestro, amada de casa, policia, bombero, doctor, estudiante o un astronauta . El conocimiento de CiberSeguridad y Ethical Hacking te ayudará tanto a nivel personal como profesional.

Temas del libro (Contenido Actualizado – Nivel 10X)

- Introducción al Ethical Hacking

- Los llamados expertos en sistemas

- La importancia de la documentación

- Cómo armar tu laboratorio de “Hacking”

- Por qué utilizar Linux cuando de “Hacking” se trata

- Introducción a Kali Linux y sus herramientas de “Hacking”

- Cómo instalar y configurar Kali Linux en tu computadora

- Las 10 herramientas de “Hacking” que debe dominar

- Pasos sobre como un “Hacker” realiza su primer análisis (reconocimiento)

- Pasos sobre como un “Hacker” realiza su segundo análisis (escaneo)

- Pasos sobre como un “Hacker” realiza su tercer análisis (ganar acceso)

- Pasos sobre como un “Hacker” realiza su cuarto análisis (mantener acceso)

- Pasos sobre como un “Hacker” realiza su quinto análisis (borrar huellas)

- 5 técnicas indispensables de un ataque de Ingeniería Social

- 6 técnicas insuperables para descubrir la contraseña de un sistema

- 12 técnicas de reconocimiento para saber lo que desees

- 8 técnicas de escaneo utilizada por los mejores “Hackers”

- Las 6 mejores técnicas para ganar acceso

- 7 técnicas utilizadas por expertos de seguridad para mantener acceso

- 6 técnicas para borrar huellas que solo pocos “Hackers” conocen

- 5 técnicas ideales para “Hackear” una cuenta de Facebook

- 5 técnicas para “Hackear” una cuenta de e-mail

- 3 técnicas reales utilizadas por los mejores “Hackers” para interceptar la comunicación de un celular

- 5 técnicas utilizadas por Anonymous para “Hackear” páginas de Internet

- Técnicas para realizar un espionaje corporativo

- 15 técnicas de “Hacking” en Microsoft Windows

- 25 portales de seguridad que todo “Hacker” consulta todos los días

- 10 cosas que un “Hacker” nunca hace

- Recursos legales que todo “Hacker” debe conocer

Importante: El enfoque de este libro es únicamente con propósitos educativos y profesionales.

Costo del libro: $75.00 dólares

Para ordenar el libro: “Presione aquí“.